17 Mar Recogida de evidencias en seguridad de la información: clave del control 5.28

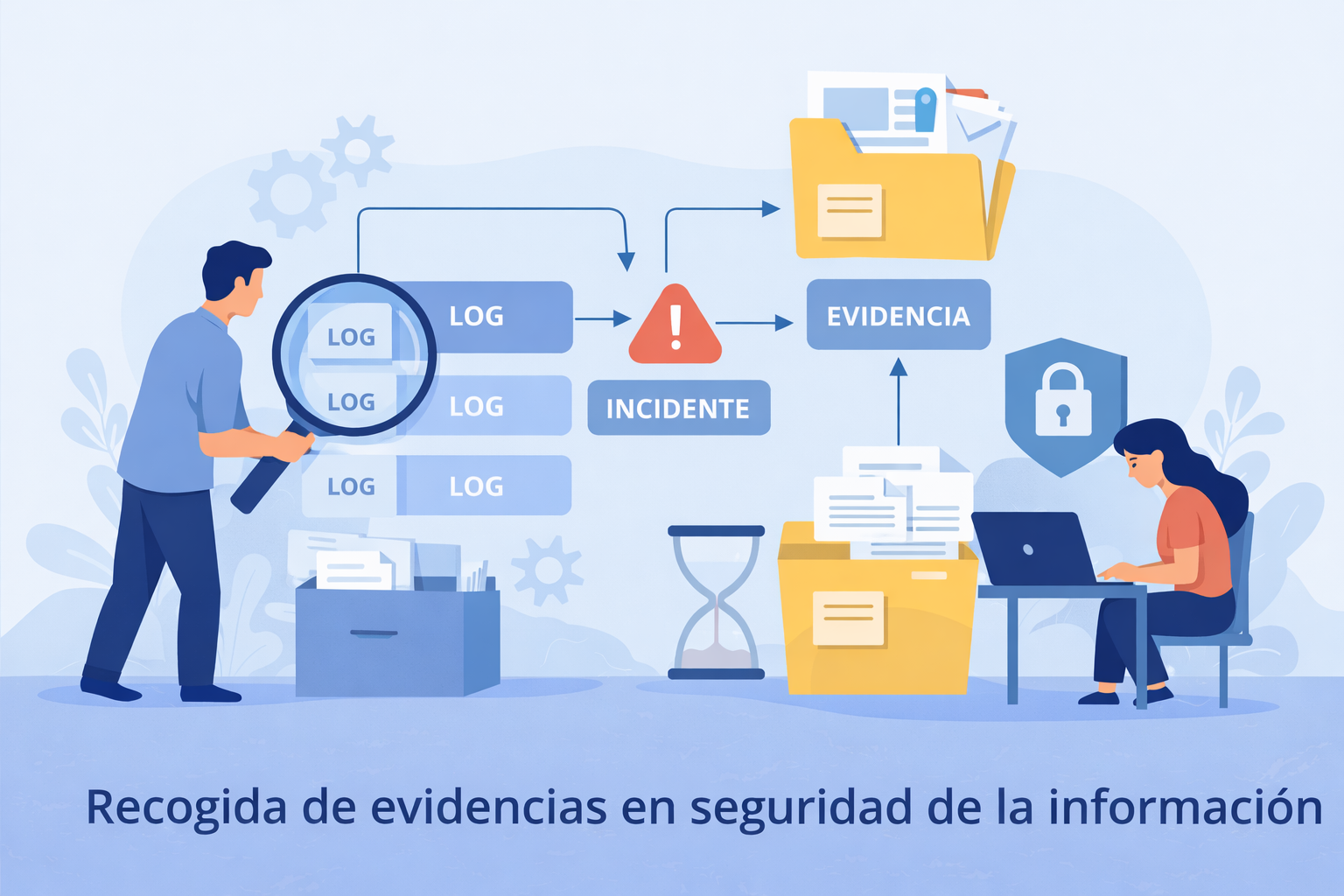

En el ámbito de la seguridad de la información, la gestión de incidentes no se limita únicamente a detectarlos y resolverlos. Una parte esencial del proceso consiste en conservar evidencias que permitan comprender qué ha ocurrido, por qué ha sucedido y cuáles pueden ser sus consecuencias. Este es precisamente el propósito del control 5.28, que establece la necesidad de contar con mecanismos adecuados para identificar, recopilar y preservar información relevante asociada a eventos de seguridad.

La correcta gestión de evidencias aporta un gran valor a la organización. No solo facilita el análisis técnico de los incidentes, sino que también puede resultar determinante en auditorías, investigaciones internas o incluso en procesos legales o disciplinarios.

¿Qué son las evidencias en seguridad de la información?

Las evidencias son todos aquellos datos que permiten reconstruir un incidente. Pueden incluir registros de actividad del sistema, correos electrónicos, documentos, mensajes o capturas de pantalla, entre otros. Su utilidad radica en que ofrecen una visión objetiva de lo sucedido, lo que permite analizar el incidente con mayor precisión.

Un aspecto especialmente relevante es que, en el momento en que se detecta un evento, no siempre es posible determinar su gravedad. Por este motivo, resulta fundamental actuar desde el principio con cautela y asumir que cualquier información puede ser importante más adelante.

¿Por qué es importante recoger evidencias?

La recogida de evidencias desempeña un papel clave dentro de la organización. Permite analizar con mayor exactitud los hechos, tomar decisiones informadas y dar soporte a investigaciones. Además, en determinados casos, puede ser imprescindible para demostrar lo ocurrido y depurar responsabilidades.

Sin un proceso adecuado, la organización corre el riesgo de no poder justificar sus acciones o identificar el origen de un incidente.

Procedimientos para la recogida de evidencias

Para garantizar una gestión eficaz, es necesario contar con procedimientos claros que definan cómo actuar ante este tipo de situaciones. Estos procedimientos deben establecer qué información se debe recopilar, en qué circunstancias es necesario hacerlo, quién es el responsable de la tarea y cómo se debe almacenar y proteger la evidencia.

No se trata de crear procesos complejos, sino de definir pautas claras que puedan aplicarse de forma práctica. En algunos casos, puede ser necesario actuar con rapidez, aislar sistemas afectados o recabar información de personas implicadas, siempre sin comprometer la integridad de los datos.

Ejemplos de recogida de evidencias

Existen múltiples situaciones en las que la recogida de evidencias resulta especialmente relevante. Por ejemplo, en el caso de una brecha de datos personales, es fundamental determinar qué información se ha visto comprometida y en qué momento.

En situaciones de malware, la evidencia permite entender cómo se produjo el acceso y cuál fue su impacto. De igual forma, ante accesos no autorizados, la información recopilada facilita reconstruir las acciones realizadas y evaluar sus consecuencias.

La importancia de la integridad de la evidencia

Cuando la evidencia puede tener implicaciones legales, es imprescindible garantizar su validez. Para ello, debe asegurarse que la información no ha sido alterada, que las copias son fieles al original y que los sistemas de los que se obtiene funcionan correctamente en el momento de la captura.

En incidentes de especial gravedad, puede ser recomendable contar con especialistas en análisis forense digital que aseguren una gestión adecuada.

eDiscovery y evidencia digital

El concepto de eDiscovery hace referencia a la gestión de información digital con fines legales o de investigación. Este proceso implica identificar, recopilar y analizar datos electrónicos de forma controlada y transparente.

Su correcta aplicación permite que la información obtenida pueda utilizarse como prueba fiable en distintos contextos, especialmente en procedimientos legales.

Aplicación en empresas de desarrollo de software

En empresas tecnológicas, la recogida de evidencias está estrechamente relacionada con los sistemas de monitorización. Los registros generados por aplicaciones y sistemas permiten rastrear accesos, errores y cambios, lo que facilita el análisis de incidentes.

En entornos SaaS, donde la organización tiene control directo sobre la infraestructura, la gestión de evidencias suele ser más sencilla. En cambio, en soluciones on-premise, la recopilación depende en gran medida del cliente, lo que hace necesaria una adecuada coordinación.

Aplicación en pequeñas empresas

Las pequeñas empresas también pueden aplicar este control de forma eficaz sin necesidad de grandes inversiones. La clave está en adoptar un enfoque práctico que permita conservar la información relevante.

Acciones como guardar correos sospechosos, realizar capturas de pantalla o documentar los incidentes de forma sencilla pueden resultar suficientes para mantener un control básico. Lo importante es evitar la pérdida de información y actuar con rapidez antes de que los sistemas sean modificados.

Conclusión

La recogida de evidencias es un componente esencial de la seguridad de la información. No solo permite comprender mejor los incidentes, sino que también contribuye a mejorar los controles existentes y a fortalecer la capacidad de respuesta de la organización.

Aplicar correctamente el control 5.28 no requiere necesariamente grandes recursos, pero sí una adecuada organización, procedimientos claros y una cultura de seguridad bien asentada.